VPN-Zugang mit KVpnc (Linux)

Kurzanleitung zum Aufbau von VPN-Verbindungen zum VPN-Gateway des ZIV mit Hilfe des KDE-Frontends KVpnc.

Im Folgenden soll beschrieben werden, wie man mit Hilfe der Open-Source-Kombination vpnc/kvpnc (d.h. ohne den proprietären Cisco-Treiber zu verwenden) eine VPN-Verbindung zum VPN-Server der Universität Münster einrichtet.Im Folgenden wird angenommen, dass sowohl vpnc wie auch KVpnc installiert sind. Beide Programme stehen zumindest bei den neueren Distributionen bereits als Pakete zur Verfügung und können mit Hilfe von apt-get (Ubuntu) bzw. yast (Suse) installiert werden. Alternativ findet man die Quellcodes unter http://www.unix-ag.uni-kl.de/~massar/vpnc/

Anleitung:

Aufruf von

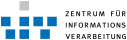

kvpnc (es wird dabei nach dem Root-Passwort gefragt). Es erscheint die Oberfläche vom KVpnc. Im Menu Profil/Neues Profil (Assistent) wählen.

Weiter drücken.

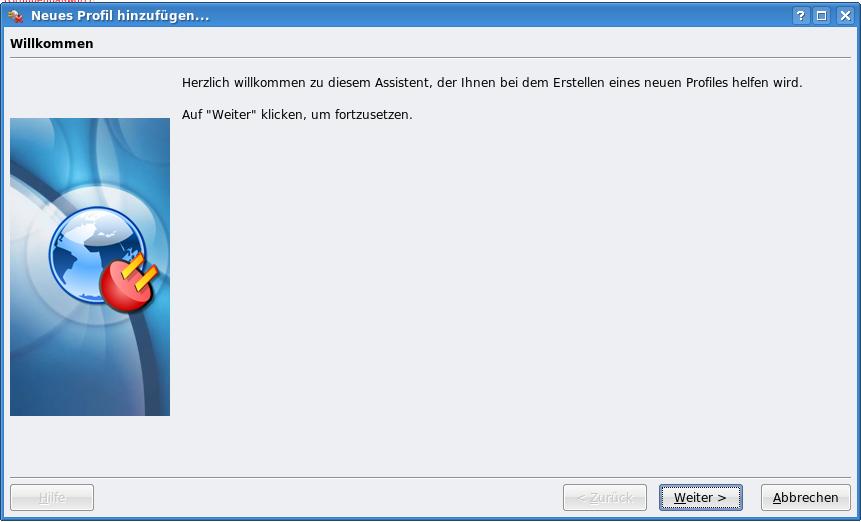

Als VPN-Typ Cisco(frei) auswählen und Weiter drücken.

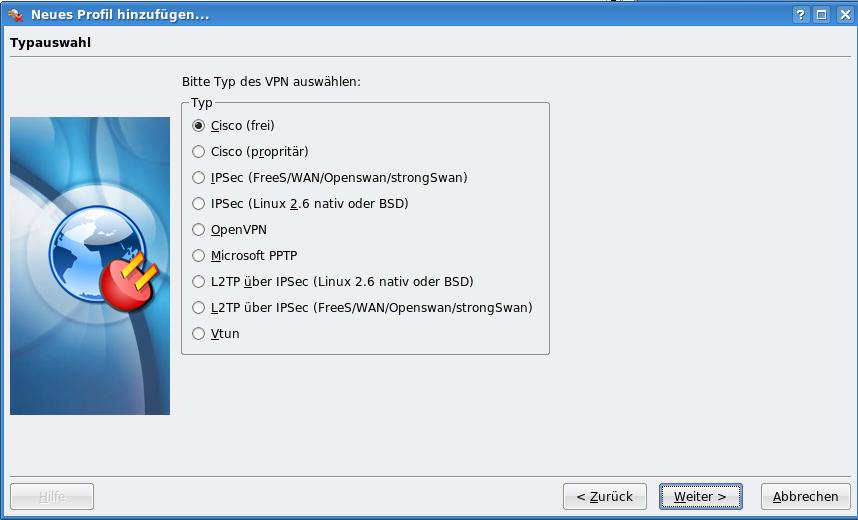

PCF-Datei importieren wählen und Weiter drücken.

Im folgenden wird nach dem VPN-Profile (PCF-Datei) gefragt. Die vom ZIV zur Verfügung gestellten VPN-Profile können hier heruntergeladen werden. Die von dort heruntergeladene Datei muss jetzt ausgewählt werden. (Normalerweise heisst diese Datei vpnstandard.pcf.)

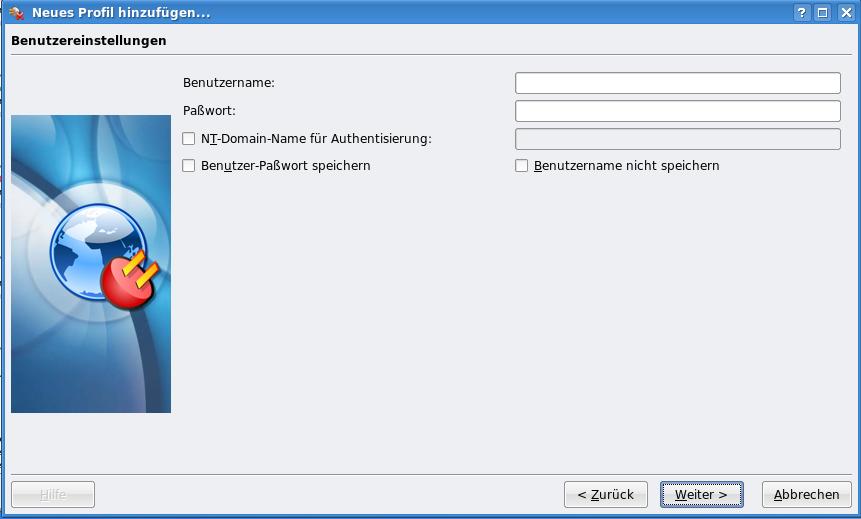

Es wird nach der Nutzerkennung und dem Netzzugangspasswort (nicht das Standard-Passwort) gefragt. Die Passwörter können am Portal MeinZIV geändert werden.

Vorsicht: Das Passwort wird im Klartext gespeichert, ist aber nur mit Root-Rechten lesbar. Die Passworteingabe an dieser Stelle ist optional. Werden hier keine Angaben gemacht, fragt KVpnc jedesmal danach, wenn eine Verbindung aufgebaut werden soll.

Jetzt 3x auf weiter klicken

Wenn bis hierhin alles geklappt hat, erscheint wieder die KVpnc-Oberfläche.

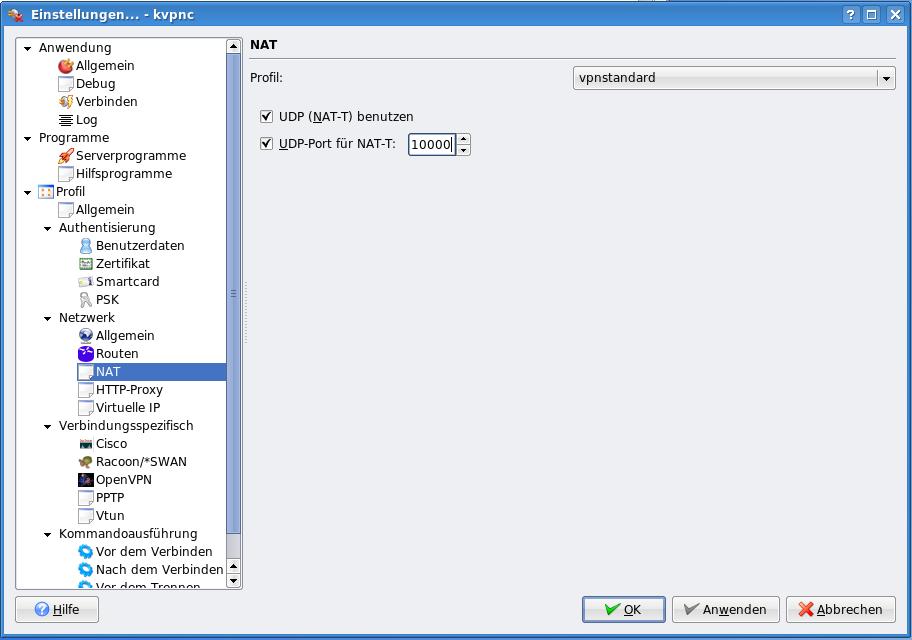

Um die restlichen Einstellungen vorzunehmen, im Menu Einstellungen/kvpnc einrichten wählen:

Die Rubrik Profile/Network/NAT wählen.

Den Knopf Use UDP (NAT-T) aktivieren. Als UDP port for NAT-T beispielsweise 10000 eintragen.

Hinweis: Bei Benutzung eines Routers mit integrierter Firewall ist es unter Umständen notwendig den entsprechenden Port weiterzuleiten. Wie das geht, entnehme man dem Routerhandbuch. Auch kann es unter Umständen nötig sein, die Linux-Firewall (wenn vorhanden) entsprechend zu konfigurieren.

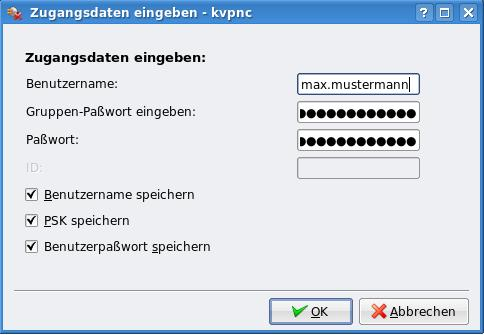

Soll eine VPN-Verbindung aufgebaut werden, kann jetzt das gewünschte Profil ausgewählt (in diesem Fall: vpnstandard) und auf Verbinden gedrückt werden.

Es wird jetzt nach dem Gruppenpasswort gefragt:

Das Gruppenpasswort zu erhalten ist etwas schwieriger. Zunächst öffne man mit einem Text-Editor die Datei vpnstandard.pcf. In dieser findet man den String:

!enc_GroupPwd=*PASSWORT*Das Passwort muss jetzt noch dechriffiert werden, indem man es auf http://www.unix-ag.uni-kl.de/~massar/bin/cisco-decode

Nach ggf. noch einzugebendem Netzzugangspasswort (s.o.) wird eine verschlüsselte VPN-Verbindung zum VPN-Gateway des ZIV hergestellt. Fertig.

Durch drücken auf Disconnect kann die Verbindung wieder getrennt werden.

Die vorgenommenen Konfigurationen werden unter

~root/.kde/share/config/kvpnrc gespeichert.

Soll komplett von vorne begonnen werden, kann diese Datei auch gelöscht werden (ein erneuter Aufruf von KVpnc legt sie wieder an).

Probleme mit (k)vpnc bei spezifischeren Kundengateways

Das ZIV betreibt neben dem allgemeinen VPN-Gateway ("vpnstandard") auch noch viele spezifischere Gateways zum Verbinden in andere Netzzonen (vgl. http://www.uni-muenster.de/ZIV/Technik/Netz/VPN.html| I | Attachment | History | Action | Size | Date | Who | Comment |

|---|---|---|---|---|---|---|---|

| |

begruessung.jpg | r1 | manage | 37.5 K | 2008-11-11 - 20:28 | UnknownUser | |

| |

benutzer.jpg | r1 | manage | 39.1 K | 2008-11-11 - 20:52 | UnknownUser | |

| |

cisco.jpg | r1 | manage | 46.7 K | 2008-11-11 - 20:35 | UnknownUser | |

| |

group.jpg | r2 r1 | manage | 79.7 K | 2008-11-11 - 21:29 | UnknownUser | |

| |

group.png | r1 | manage | 79.7 K | 2008-11-11 - 21:31 | UnknownUser | |

| |

nat.jpg | r1 | manage | 57.4 K | 2008-11-11 - 20:55 | UnknownUser | |

| |

pcf.jpg | r1 | manage | 36.1 K | 2008-11-11 - 20:37 | UnknownUser | |

| |

vpn-standard.jpg | r1 | manage | 11.4 K | 2008-11-11 - 20:50 | UnknownUser |

Topic revision: r11 - 2009-07-29 - GuidoWessendorf

Ideas, requests, problems regarding ZIVwiki? Send feedback

Datenschutzerklärung Impressum